Cybersäkerhetsföretaget Proofpoint har observerat en ökning av en teknik som utnyttjar unik social ingenjörskonst – och som på ett lömskt vis lurar användare att kopiera och klistra in skript som infekterar enheter med skadlig programvara. Förfarandet går ut på falska felmeddelanden i webbläsaren Chrome och Word, där en popup-ruta uppmanar användare att ladda ned en ”fix” för att åtgärda ett problem.

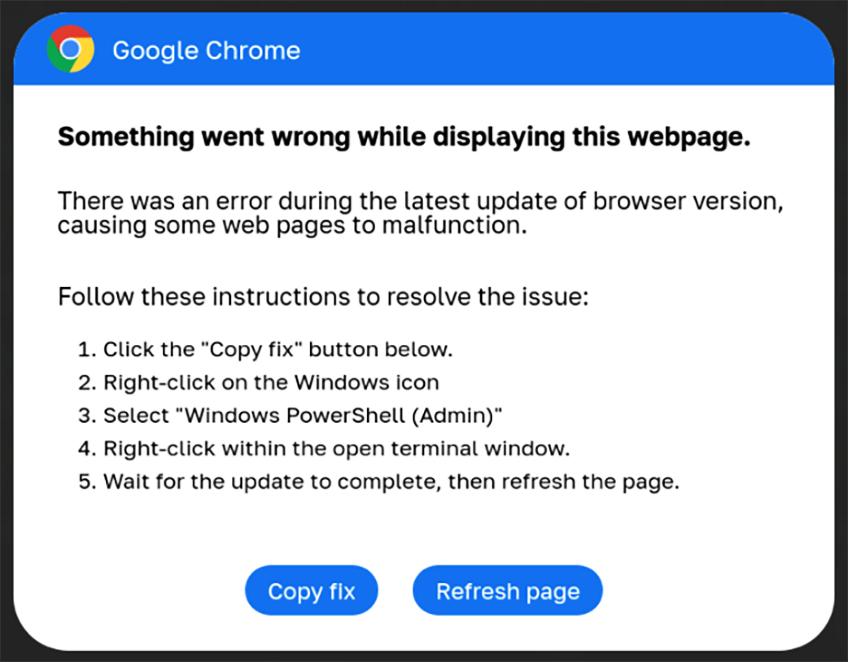

I fallet med Chrome möts användare av ett ”felmeddelande” som berättar att webbsidan inte kan läsas in ordentligt, och att användaren behöver köra Windows PowerShell och installera ett certifikat – som i själva verket är ett skript som installerar skadlig kod.

Förfarandet är ungefär detsamma med Word, men där möts användare av ett meddelande om att specifika Word-filer behöver öppnas genom tillägget Word Online, följt av en länk. Länken generar ett skript som i sin tur installerar den skadliga koden.

Kampanjen har använts av ett flertal välkända hotaktörer, inklusive TA571.

Proofpoint skriver i sin rapport att attackkedjan kräver betydande användarinteraktion för att lyckas – och att den sociala ingenjörskonsten i de falska felmeddelandena är smart utformat och påminner om ett meddelande som kommer från operativsystemet. Meddelandet identifierar ett problem och presenterar en lösning. Attackkedjan är unik och stämmer överens med den övergripande trenden som Proofpoint har observerat av cyberkriminella hotaktörer som antar nya, varierande och allt mer kreativa attackkedjor för att möjliggöra leverans av skadlig programvara.

Organisationer bör utbilda användare att identifiera aktiviteten och rapportera misstänkt aktivitet till sina säkerhetsteam.

Hela rapporten finns att läsa här: https://www.proofpoint.com/uk/blog/threat-insight/clipboard-compromise-powershell-self-pwn